Oleh : IRWAN/ Magister CIO UNP/ NIM :1200143

Media transmisi termasuk 1 (satu) dari 5 (lima) komponen utama didalam jaringan komputer. Adapun komponen utama yang dimaksud adalah :

Personal Komputer : Personal Komputer dapat didefinisikan sebagai perangkat elektronik yang mampu menerima input, melakukan proses dan mengeluarkan output. Media output data seperti : keyboard, mouse, touch screen. Untuk melakukan proses dibutuhkan Central Prosesing Unit ( CPU ) yang didalamnya terdapat sebuah prosesor komputer yang mampu melakukan berbagai proses pengolahan dan perhitungan. Media output seperti : layar monitor, printer, dll.

Personal Komputer : Personal Komputer dapat didefinisikan sebagai perangkat elektronik yang mampu menerima input, melakukan proses dan mengeluarkan output. Media output data seperti : keyboard, mouse, touch screen. Untuk melakukan proses dibutuhkan Central Prosesing Unit ( CPU ) yang didalamnya terdapat sebuah prosesor komputer yang mampu melakukan berbagai proses pengolahan dan perhitungan. Media output seperti : layar monitor, printer, dll.- Network Interface Card ( NIC)

NIC dikenal juga dengan sebutan kartu jaringan. Salah satu bentuk fisik yang jelas membedakan NIC dengan jenis card lain adalah dengan adanya konector untuk kabel jaringan ( RJ 45 )

Network Device adalah kelengkapan kelengkapan lain yang dibutuhkan agar sebuah jaringan komputer dapat berjalan, seperti ( modem, hub, switch, router dll )

- Network Operating System ( NOS )

Sistem operasi jaringan adalah sebuah jenis sistemoperasi yang ditujukan untuk menangani jaringan. Umumnya, sistem operasi ini terdiri atas banyak layanan atau service yang ditujukan untuk melayani pengguna, seperti layananberbagiberkas, layananberbagialatpencetak (printer), DNSService, HTTP Service, dan lain sebagainya. Istilah ini populer pada akhir dekade 1980-an hingga awal dekade 1990-an.

Beberapa sistem operasi jaringan yang umum dijumpai adalah sebagai berikut: Microsoft LAN Manager, Novel Netware, Microsoft Windows NT Server, dll.

Secara umum media transmisi yang umum digunakan di dalam dunia telekomunikasi terbagi atas 2 (dua) bagian besar, yaitu :

A. Media tranmisi kawat ( wire ), sering juga diistilahkan dengan sebutan Guided Media. Guided Media yang digunakan dapat dikelompokkan atas 3 kelompok, yaitu :

1. Kabel Jaringan Berpilin ( Twisted – Pair Cable )

Sebuah kabel jaringan berpilin terdiri dari 2 (dua) buah kawat konduktor (biasanya terbuat dari tembaga), yang masing – masingnya dibungkus oleh isolator yang terbuat dari plastik.

Kabel yang satu digunakan untuk membawa sinyal dari pengirim (sender) dalam

bentuk arus listrik ke penerima (sender), sedangkan kabel yang lain hanya digunakan sebagai ground reference

Kabel jaringan berpilin yang biasa digunakan di dalam jaringan komputer adalah kabel Unshield Twisted Pair ( UTP ), versi yang lebih baik dari bentuk kabel UTP ini adalah kabel Shielded Twisted Pair ( STP ). Bentuk fisik kabel UTP dapat dilihat pada gambar berikut :

EIA ( Electronic Industries Association ) telah mengembangkan standard untuk mengelompokkan kabel UTP ini kepada 7 (tujuh) kategori

| Category |

Bandwith |

Data Rate |

Digital / Analog |

Penggunaan |

| 1 |

Very low |

< 100 Kbps |

Analog |

Telp. rumah |

| 2 |

< 2 MHz |

2 Mbps |

Analog / digital |

Line telp. |

| 3 |

16 MHz |

10 Mbps |

Digital |

LANs |

| 4 |

20 MHz |

20 Mbps |

Digital |

LANs |

| 5 |

100 MHz |

100 Mbps |

Digital |

LANs |

| 6 (draft) |

200 MHz |

200 Mbps |

Digital |

LANs |

| 7 (draft) |

600 MHz |

600 Mbps |

Digital |

LANs |

Penggunaan dari kabel UTP ini adalah pada jaringan lokal (LAN) dan jaringan telepon kabel yang menyediakan layanan suara dan saluran data kecepatan tinggi (DSL line)

2. Kabel Coaxial

Kabel coaxial mempunyai satu sentral core conductor (biasanya tembaga) yang dilapisi oleh lapisan outer conductor yang berfungsi sebagai penahan noise dan juga sebagai konduktor kedua, seperti terlihat pada gambar berikut :

Standar untuk Kabel Coaxial disusun oleh Radio Government (RG) ratings berdasarkan fungsinya, yaitu :

| Categori |

Impedansi (Ω) |

Penggunaan |

| RG-59 |

75 |

TV Kabel |

| RG-58 |

50 |

Thin Ethernet |

| RG-11 |

50 |

Thick Ethernet |

Performance kabel coaxial tunggal jauh lebih baik dari UTP, karena mampu mentransmisikan data sampai 600 Mbps sehingga bisa digunakan untuk transmisi data digital seperti pada TV kabel. Meskipun kabel coaxial mempunyai band width yang lebih tinggi dari kabel UTP, tetapi ada kekurangan mendasar dari jenis kabel ini, yaitu sinyal yang ditransmisikan cepat melemah sehingga pada jarak tertentu membutuhkan penguatan (repeater).

3. Kabel Serat Optik

Kabel serat optik terbuat dari kaca atau plastik. Kabel jenis ini dapat mentransmisikan sinyal dalam bentuk cahaya. Dengan kabel serat optik, kita bisa mentransmisikan data sampai 1600 Gbps sehingga digunakan untuk jaringan utama (backbone network) internet.

Kaber serat optik dikelompokkan berdasarkan ukuran inti (core), ukuran cladding (lapisan pelindung inti) dan mode ( cara sinyal dikirimkan melewati saluran optik) sebagai berikut :

| Tipe |

Core ( µm ) |

Cladding |

Mode |

| 50/125 |

50 |

125 |

Multi mode, graded-index |

| 62,5/125 |

62,5 |

125 |

Multi mode, graded-index |

| 100/125 |

100 |

125 |

Multi mode, graded-index |

| 7/125 |

7 |

125 |

Single mode |

Gambar kabel serat optik :

B. Media tranmisi gelombang elektromagnetik ( wire less ), sering juga diistilahkan dengan sebutan Unguided Media

Transmisi sinyal tanpa kabel (wire less) dapat dibagi atas 3 kelompok :

1. Menggunakan gelombang radio

Spektrum gelombang radio biasanya berkisar antara 3 KHz s/d 1 GHz. Sinyal pada gelombang radio dikirim / dipancarkan dengan memakai antena omnidirectional. Gelombang radio biasa digunakan untuk multicast communication seperti : penyiaran radio dan televisi, radio pager, cordless phone. Gambar berikut memperlihatkan salah satu bentuk antenna omnidirectional :

Sinyal yang dipancarkan lewat antena omni akan dipancarkan ke segala arah, dan jika ada antena omni lain yang juga memancarkan sinyal pada spektrum frekuensi yang sama, maka akan terjadi interferensi, sebuah kelemahan pengiriman sinyal lewat gelombang radio. Karena itu, penggunaan frekuensi gelombang radio membutuhkan regulasi dari pemerintah.

2. Menggunakan gelombang pendek ( micro wave )

Spektrum gelombang pendek berkisar antara 1 KHz s/d 300 GHz. Microwaves adalah gelombang dengan arah yang seragam ( unidirectional), dan ini sangat berguna untuk one to one communication ( sender dan receiver ). Gelombang ini dimanfaatkan untuk komunikasi dengan selular phone, jaringan satelit dan wire less LAN. Gelombang pendek dipancarkan dengan memakai antena unidirectional, seperti terlihat pada gambar berikut :

3. Menggunakan infra merah

Sinyal infra merah dengan frekuensi 300 GHz s/d 400 THz (panjang gelombang dari 1 mm s/d 770 nm) tidak dapat menembus tembok ,sehingga bisa digunakan untuk komunikasi wire less di dalam radius area terbatas tanpa ada interferensi dari sistem yang lain yang juga menggunakan frekuensi yang sama ( contoh pada penggunaan wire less mouse ) . Karena band width yang lebar, maka ini potensial untuk mentransmisikan data dengan kecepatan tinggi.

Referensi :

1. Behrouz A. Forouzan, Data Communications And Networking (third edition), Mc. Graw Hill.

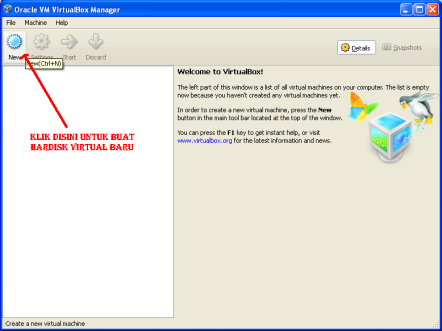

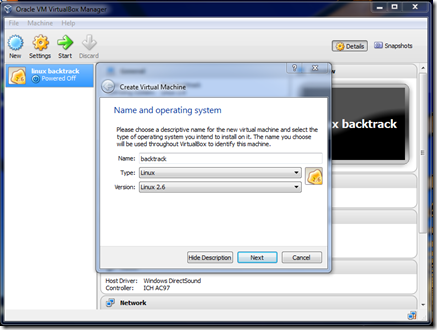

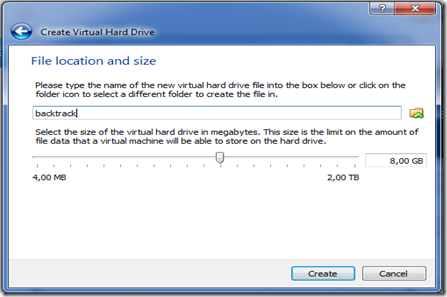

Tools keamanan pada Backtrack tidak hanya dapat diakses dari sheel prompt, tetapi sebenarnya Backtrack dirancang untuk digunakan secara grafis dengan Graphical User Interface yang dimilikinya. Semua tool keamanan didalam BackTrack terbagi atas 12 kategori, yaitu :

Tools keamanan pada Backtrack tidak hanya dapat diakses dari sheel prompt, tetapi sebenarnya Backtrack dirancang untuk digunakan secara grafis dengan Graphical User Interface yang dimilikinya. Semua tool keamanan didalam BackTrack terbagi atas 12 kategori, yaitu :

Personal Komputer : Personal Komputer dapat didefinisikan sebagai perangkat elektronik yang mampu menerima input, melakukan proses dan mengeluarkan output. Media output data seperti : keyboard, mouse, touch screen. Untuk melakukan proses dibutuhkan Central Prosesing Unit ( CPU ) yang didalamnya terdapat sebuah prosesor komputer yang mampu melakukan berbagai proses pengolahan dan perhitungan. Media output seperti : layar monitor, printer, dll.

Personal Komputer : Personal Komputer dapat didefinisikan sebagai perangkat elektronik yang mampu menerima input, melakukan proses dan mengeluarkan output. Media output data seperti : keyboard, mouse, touch screen. Untuk melakukan proses dibutuhkan Central Prosesing Unit ( CPU ) yang didalamnya terdapat sebuah prosesor komputer yang mampu melakukan berbagai proses pengolahan dan perhitungan. Media output seperti : layar monitor, printer, dll.